1. 개요

동일 리전에서 두 개의 VNet을 생성하고 서로 Peering으로 연결하여 Private IP로 통신하는 과정입니다.

실무에서도 Web(App) 서버와 DB 서버 간에 통신할 때 기본적인 패턴이라고 합니다!

2. 구성 요소

이번에도 Draw.io로 그려보았습니다. 꽤나 괜찮게 그려진 듯합니다.

3. 진행 과정

VNet 생성 및 서브넷 연결

VNet을 2개 생성해야 합니다.

먼저 외부와 연결될 VNet-App을 생성해 준 뒤

default 서브넷은 삭제해 줍니다.

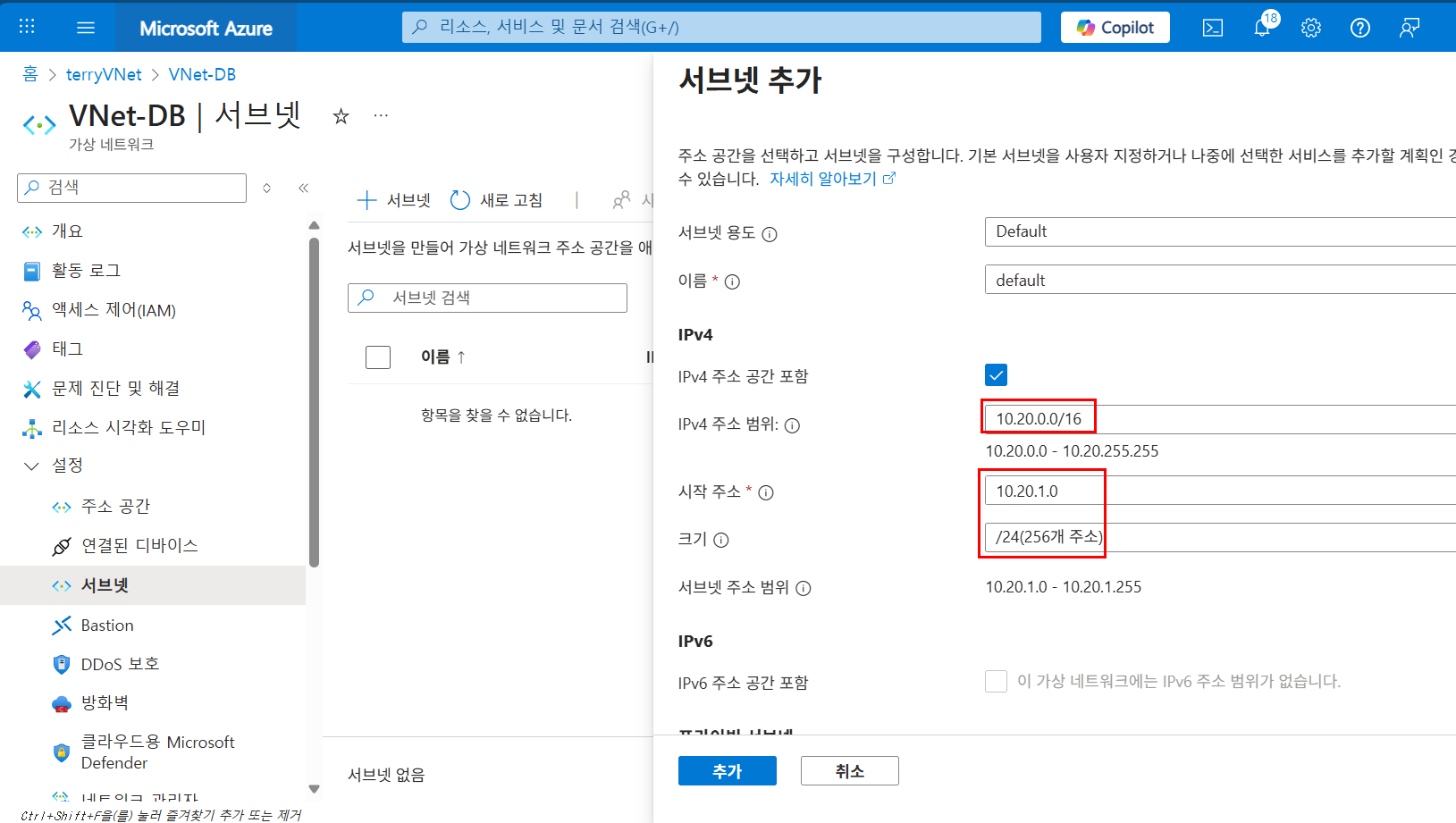

서브넷을 추가해 줍니다.

캡쳐본은 저런 식으로 주소가 설정되어 있습니다만,

실제로는 VNet-App은 10.10.0.0/16

서브넷은 10.10.1.0/24으로 진행했습니다.

VNet-DB도 생성해 줍니다.

두 VNet 간 주소 공간(CIDR)이 겹치면 피어링이 불가능하기 때문에

VNet-DB의 주소 공간은 10.20.0.0/16으로 시작하고

서브넷은 10.20.1.0/24로 구성하였습니다.

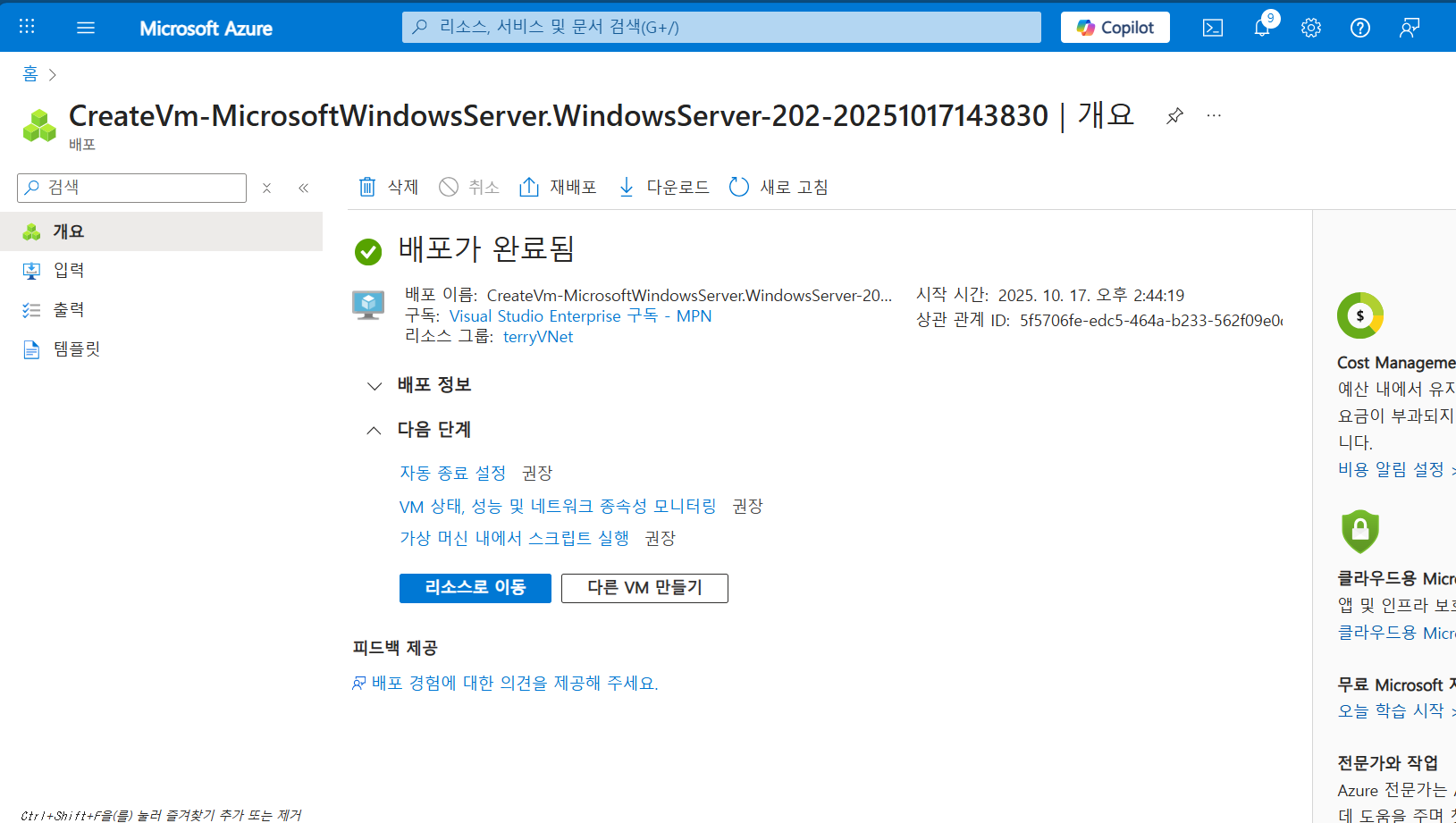

VM 생성

VNet Peering은 기본적으로 두 네트워크를 논리적으로 연결하는 기능인데요

이 설정만으로는 실제 통신이 가능한지 눈으로 확인할 수 없기 때문에 각 VNet에 VM을 한 대씩 배포하여

서로의 Private IP로 Ping 테스트를 진행해 보겠습니다.

VM-Win01은 App용 VNet에 붙였습니다. 이후 VNet-DB에 있는 Linux VM과 Peering을 수행하게 될 친구입니다.

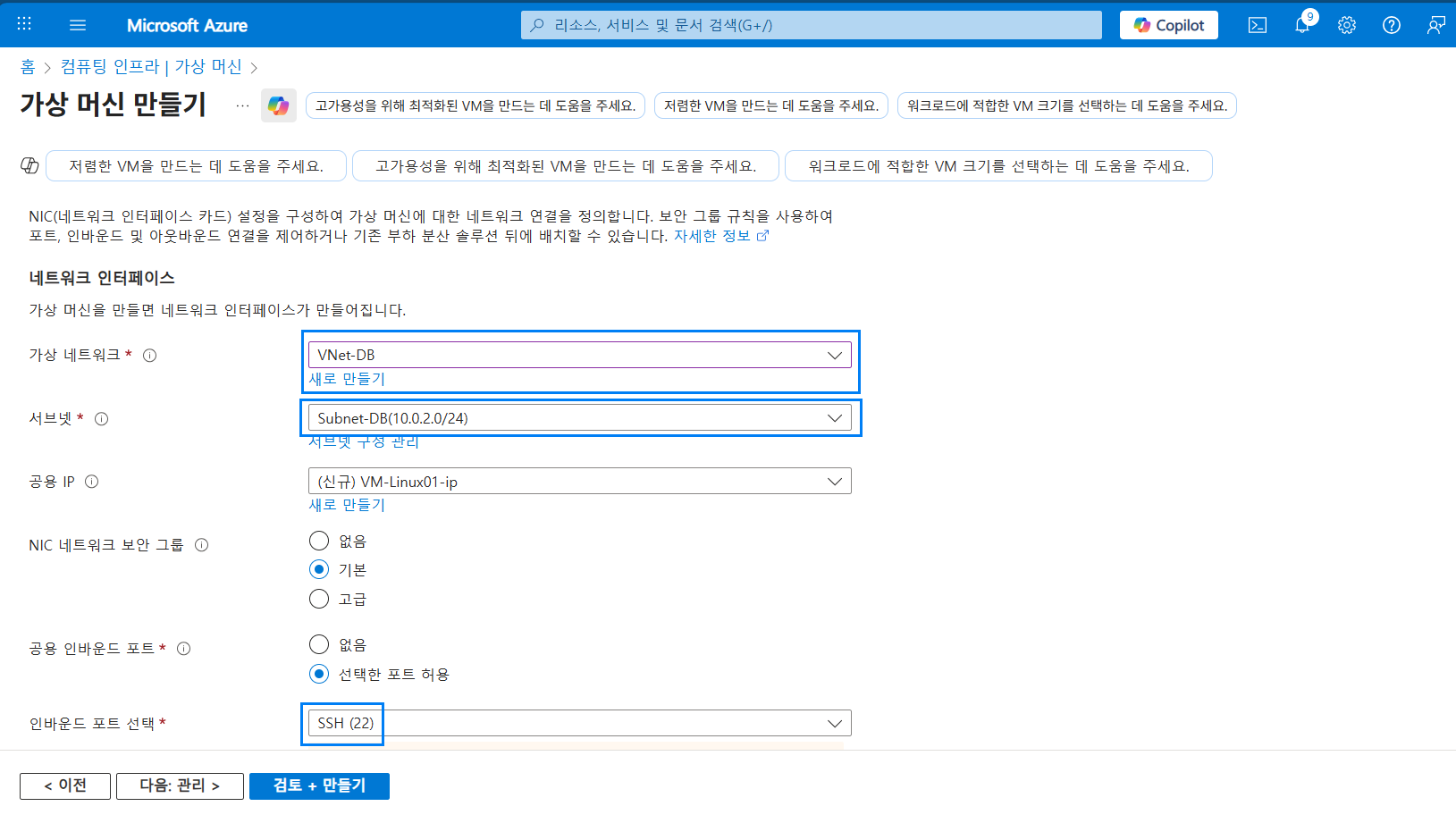

두 번째 가상 머신은 VNet-DB에 배포할 Linux 서버입니다 굳이 Linux로 할 필요는 없지만,

학부 시절부터 생긴 리눅스 알레르기를 극복해 보고자 일부러 종종 리눅스 환경을 다뤄보고 있습니다.

인증 형식은 암호로 진행합니다.

VNet은 DB용을 붙여주고 SSH는 허용으로 설정합니다.

두 VM 생성이 완료된 모습입니다.

VNet Peering 생성

App 네트워크를 기준으로 Peering을 생성하고 상대 네트워크(VNet-DB)를 지정하여 상호 연결을 구성했습니다.

VNet-App을 클릭해 주고..

왼쪽 메뉴에서 피어링을 클릭해 준 뒤 추가를 해줍니다.

당연한 말입니다.

VNet-App에서 VNet-DB에 액세스 허용을 선택하고

VNet-DB에서 VNet-App에 엑세스 허용을 선택하여 양방향 트래픽이 허용되도록 구성했습니다.

다른 설정 부분은 아직...쓸 일은 없지만 아마 나중에 실무에서는 쓸 일이 생길 듯합니다.

| 항목 | 의미 |

| 액세스 허용‘VNet-DB’에서 ‘VNet-App’에 액세스 허용 | 두 VNet 간의 트래픽을 허용 (가장 핵심 옵션) |

| 트래픽 수신 허용 | 상대 VNet이 내 쪽으로 라우팅된 트래픽을 보내도 수신 허용 |

| 게이트웨이 트래픽 전달 허용 | 상대 VNet이 내 VPN 게이트웨이를 통해 외부(온프레미스 등)로 나가게 허용 |

| 게이트웨이 또는 원격 서버 사용 허용 | 내 VNet이 상대의 게이트웨이를 통해 외부로 나가게 허용 |

VNet-DB의 피어링 항목에서도 잘 연결되어 있음을 확인할 수 있을 겁니다.

VNet Peering 확인

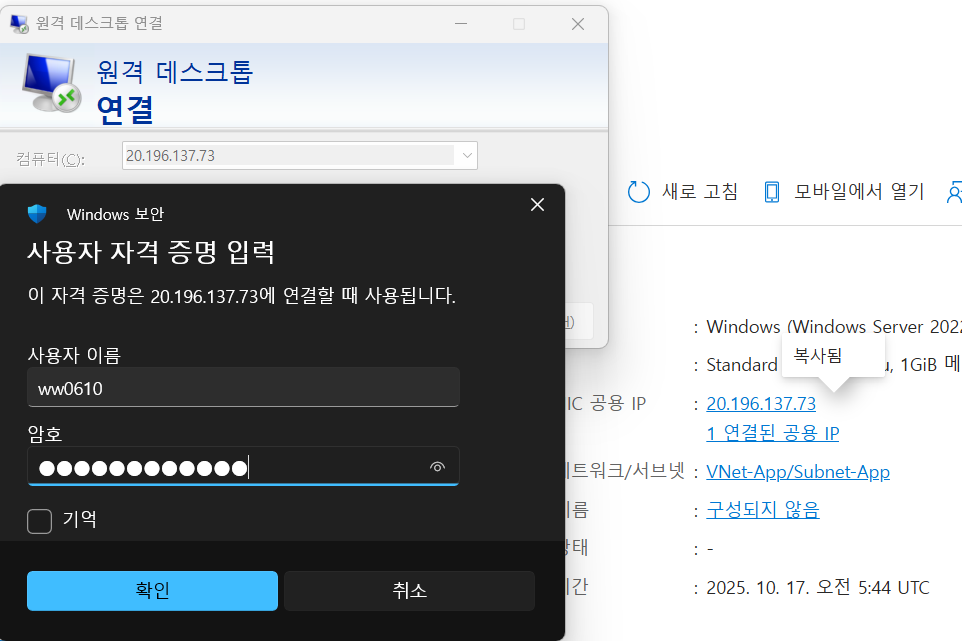

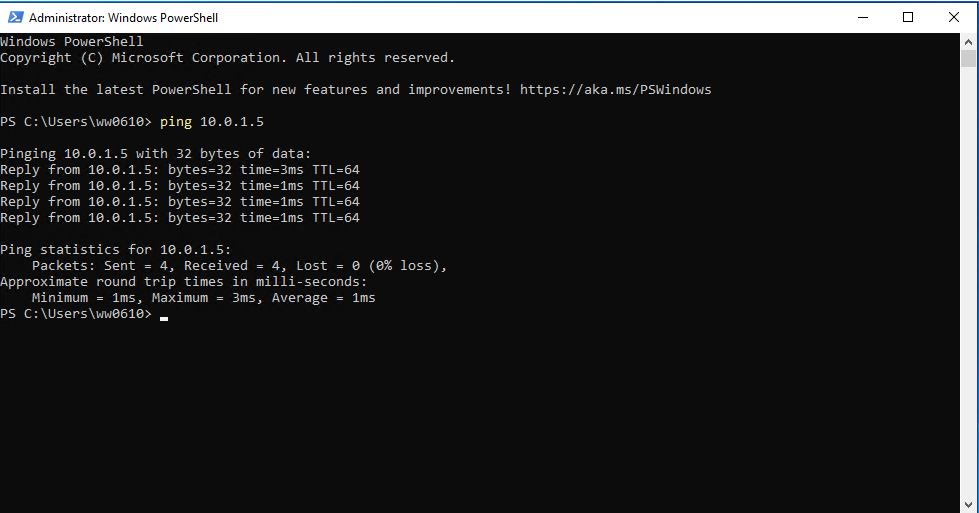

먼저 Window Server부터 확인해 보겠습니다.mstsc로 해당 VM에 공용 IP로 접속한 뒤

리눅스 VM의 개인 IP로 Ping을 날려보니 잘 통신이 되었으며

SSH로 Linux에 접속한 뒤 Window VM 개인 IP로 Ping을 날렸을 때도 잘 통신되었습니다.

만약 Linux to Window가 안된다면 Window VM의 Firewall에서 해당 사항에 대해 enable 해줘야 합니다.

이번 실습에서는 동일 리전 내에서 두 개의 가상 네트워크(VNet)를 구성하고,

VNet Peering을 통해 사설망 간 통신을 검증했습니다.

Azure의 피어링은 인터넷을 통하지 않고도 안전하게 내부 트래픽을 주고받을 수 있다는 점에 꽤나 매력적인 서비스인 듯합니다!

<참고 자료>

Azure Virtual Network 피어링 | Microsoft Learn

Azure Virtual Network 피어링

Azure Virtual Network에서 네트워크를 연결할 수 있는 방법 등 Azure의 가상 네트워크 피어링에 대해 알아봅니다.

learn.microsoft.com

'Azure > Azure Infra & Networking' 카테고리의 다른 글

| Azure Networking - UDR으로 경로 지정하기 (0) | 2025.11.05 |

|---|---|

| Azure Networking - Private DNS Zone으로 내부 전용 SQL DB 구성 (0) | 2025.10.23 |

| Azure Networking - DMZ/Internal Subnet으로 2-Tier 구성 (0) | 2025.10.17 |

| Azure Policy (0) | 2025.03.20 |

| Azure TCO 계산기 (0) | 2025.02.10 |