개요

Application Gateway의 마지막 편입니다.

더 검증할 수 있는 기능은 많지만,

실무에서 가장 많이 사용되는 핵심 기능은 다음 세 가지입니다.

- Health Probe - Azure Networking - Application Gateway(L7)로 Health Probe 검증하기

- Path 기반 라우팅 - Azure Networking - Application Gateway(L7)로 Path 기반 Routing 검증하기

- HTTPS Redirect

Health Probe는 정상 백엔드로만 트래픽을 전달하기 위한 기본 기능이고

Path 기반 라우팅은 하나의 Listener에서 서비스 단위(API, Web 등)로 트래픽을 분리하는 기능입니다.

그리고 HTTPS Redirect는 모든 HTTP 요청을 HTTPS로 강제 전환하여 보안을 구성해 줍니다.

이번 글에서는 마지막으로 HTTPS Redirect를 구성하여

Application Gateway의 L7 트래픽 제어 흐름을 완성해 보겠습니다.

또한 리소스는 이전 글과 공유합니다 다시 만들기 힘들어서가 아닙니다

Azure Networking - Application Gateway(L7)로 Health Probe 검증하기

진행 과정

Self-Signed 인증서 생성

실무에서는 구매한 CA 인증서를 이용하겠지만 테스트 단계에서는 셀프 인증서를 생성하여 사용하겠습니다.

PowerShell ISE를 실행하여 다음 명령어를 실행합니다.

인증서를 놔둘 경로는 C드라이브에 Cert폴더를 생성하는 것이 정신건강에 이롭습니다

New-SelfSignedCertificate `

-DnsName "appgw-test" `

-CertStoreLocation "인증서 놔둘 경로"

그러면 다음과 같은 화면이 나옵니다

Thumbprint의 값을 복사해 줍니다.

그다음 다시 PowerShell ISE를 실행하여 다음 명령어를 실행하여 pfx 파일로 인증서를 생성합니다.

$pwd = ConvertTo-SecureString -String "1234" -Force -AsPlainText

Export-PfxCertificate `

-Cert "cert:\LocalMachine\My\아까 복사한 값" `

-FilePath "C:\Users\Administrator\Desktop\etc\cert\appgwcert.pfx" `

-Password $pwd

저만의 인증서가 잘 생성되었습니다.

HTTPS Listener 생성

이제 HTTPS 통신을 처리해 줄 443 포트 기반 Listener를 생성해 준 뒤

아까 만들어둔 pfx 인증서를 업로드해 줍니다.

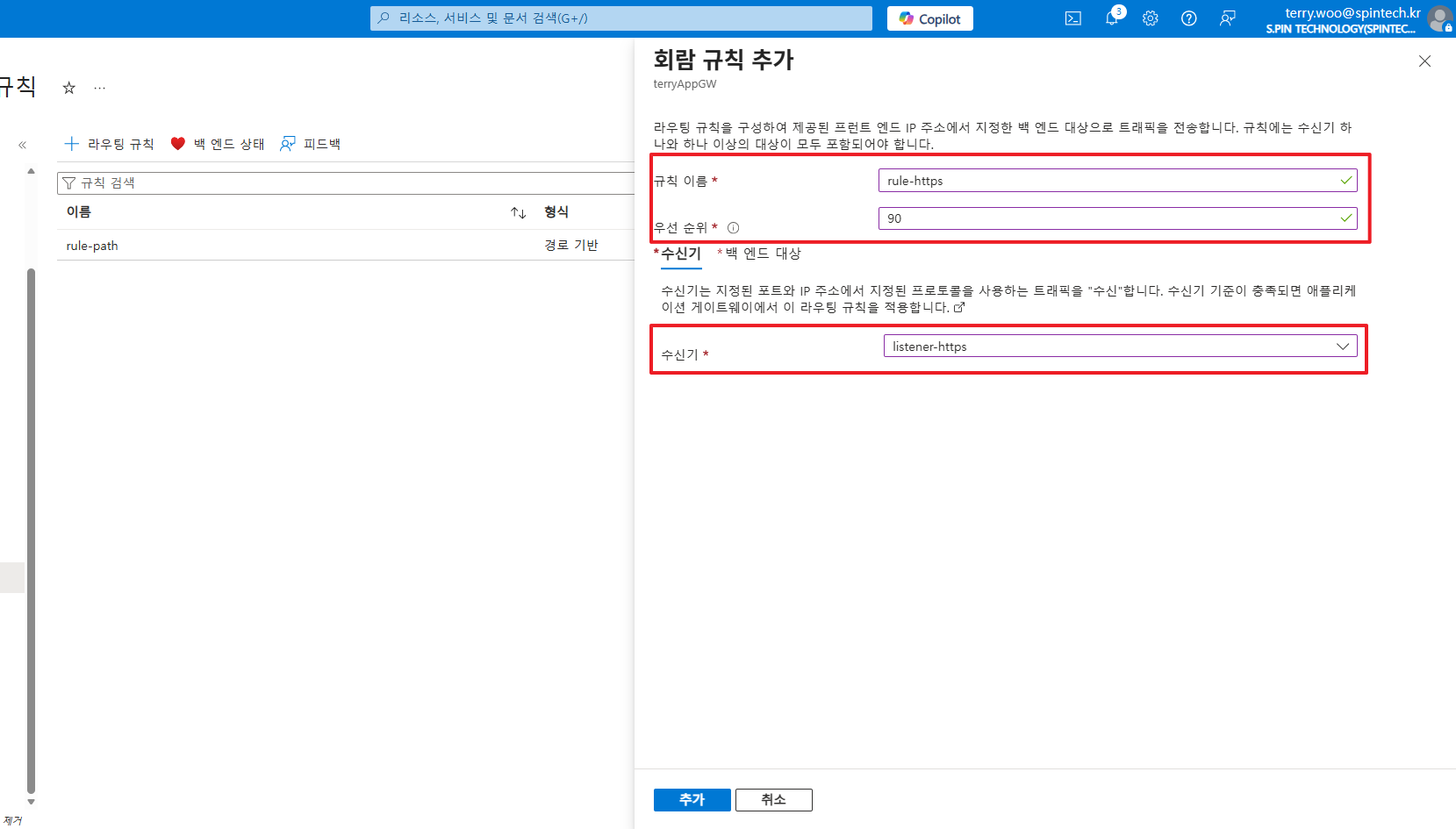

HTTPS 요청을 처리하기 위한 라우팅 규칙을 생성하고, HTTPS Listener를 붙여줍니다.

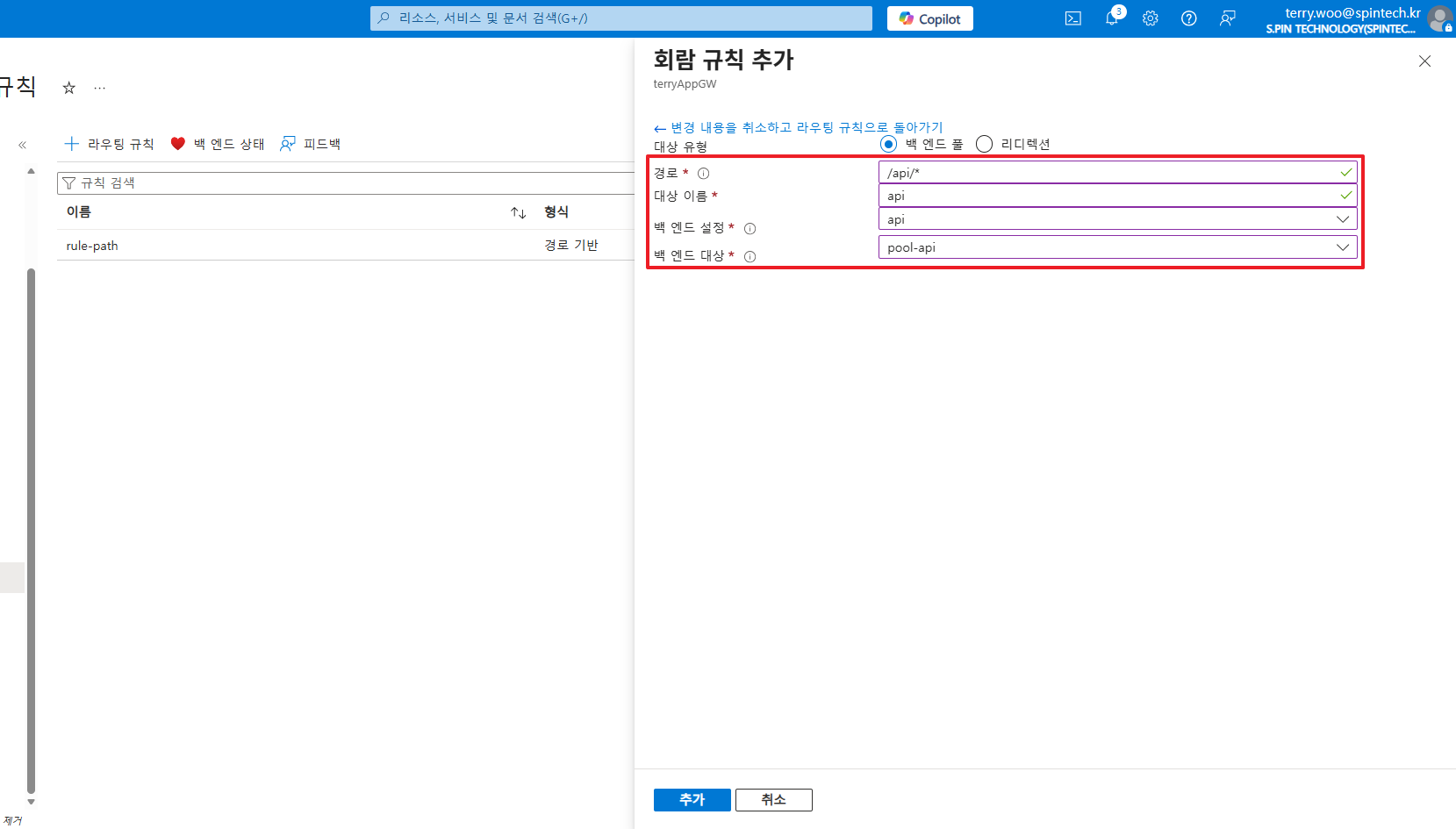

HTTPS Listener에서도 동일하게 Path 기반 라우팅을 구성해 줍니다.

/api/* 요청은 pool-api로, /web/* 요청은 pool-web로 전달되도록 설정하여

HTTP와 HTTPS 둘 다 동일하게 라우팅이 가능해집니다.

실제 HTTPS 트래픽을 처리할 rule-https는 다음처럼 경로 기반 규칙을 설정하며,

앞단에서 HTTP 요청을 받아주는 rule-path는 2편에서 구성했던 경로 기반 규칙이 남아있지만,

리디렉션 대상 수신기를 HTTPS Listener로 설정하는 순간, 해당 규칙은 더 이상 작동하지 않습니다

즉, HTTP 구간에서는 더 이상 경로 기반 라우팅이 수행되지 않고,

그 어떤 요청이 날아오든 간에 전부 HTTPS로 전달된 뒤

HTTPS 규칙에서 실제 Path 기반(api or web) 라우팅이 처리되는 구조로 동작합니다.

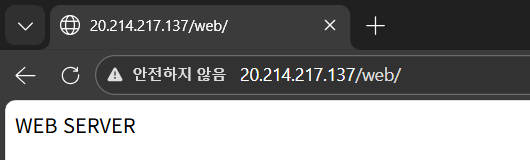

마지막으로 https:공용 IP/web/으로 접속하게 되면

Self-Signed 인증서를 사용했기 때문에 브라우저에서 신뢰되지 않는 인증서로 인식되어 경고가 발생하긴 합니다만

무시하고 고급-접속을 시도하면

다음과 같이 웹 서버가 잘 보이게 됩니다.

참고자료

포털 내 HTTP - HTTPS 리디렉션 - Azure Application Gateway | Microsoft Learn

포털 내 HTTP - HTTPS 리디렉션 - Azure Application Gateway

Azure Portal을 사용하여 HTTP에서 HTTPS로 리디렉션된 트래픽으로 애플리케이션 게이트웨이를 만드는 방법을 알아봅니다.

learn.microsoft.com

'Azure > Azure Infra & Networking' 카테고리의 다른 글

| Azure Networking - Application Gateway WAF로 공격 차단 및 로그 분석하기 (2) | 2026.04.13 |

|---|---|

| Azure Networking - Application Gateway(L7)로 Path 기반 Routing 검증 하기 (0) | 2026.03.20 |

| Azure Networking - Application Gateway(L7)로 Health Probe 검증하기 (0) | 2026.03.17 |

| Azure Bicep - VS Code로 bicep 실행 환경 준비하기 (0) | 2026.03.16 |

| Azure Networking - Load Balancer(L4)로 부하 분산하기 (0) | 2026.02.27 |